Avez-vous déjà entendu l’histoire du Petit Chaperon Rouge? Je crois que vous avez entendu.

C’est l’histoire d’une jeune fille qui quitte sa maison et se promène dans les bois pour rencontrer sa grand-mère malade. Mais, sa grand-mère été enfermée dans un placard et celui qu’elle allait visiter était en fait un grand méchant loup déguisé grand-mère. Le loup voulait manger la jeune fille ainsi que la nourriture qu’elle avait dans son panier.

Eh bien, les pirates informatiques peuvent parfois être comme ça, le grand méchant loup, se promener dans les bois (Internet) et chercher des internautes innoncents. Ils peuvent se déguiser en quelqu’un de confiance ou en une source fiable et voler sans laisser de traces.

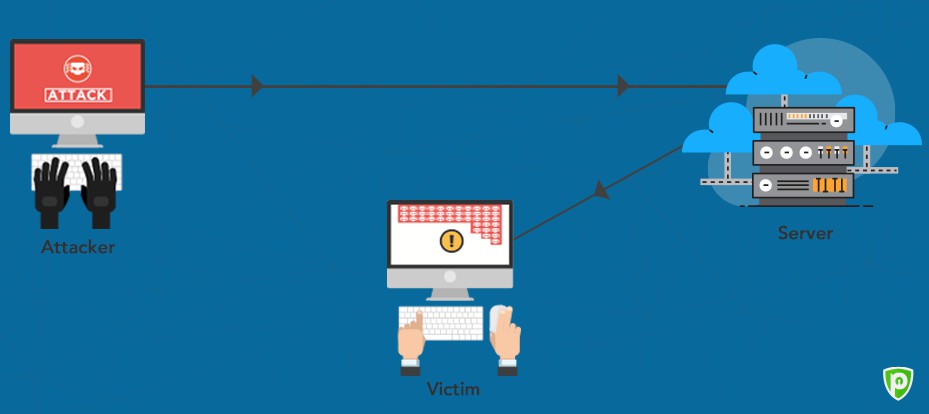

IP Spoofing est l’une de ces pratiques que les pirates informatiques et les spammeurs vous arnaquer vos informations sensibles.

Qu’est-ce que le IP Spoofing?

L’IP Spoofing signifie usurpation d’adresse IP. Bien que cette attaque soit ancienne, certaines formes d’IP Spoofing sont encore d’actualité. Effectivement, cette attaque peut être utilisée de deux manières différentes :

- La première utilité de l’IP Spoofing va être de falsifier la source d’une attaque. Par exemple, lors d’une attaque de type déni de service, l’adresse IP source des paquets envoyés sera falsifiée pour éviter de localiser la provenance de l’attaque.

- L’autre utilisation de l’IP Spoofing va permettre de profiter d’une relation de confiance entre deux machines pour prendre la main sur l’une des deux. Il s’agit de cette attaque dont il va être question ici.

Est-ce-que IP Spoofing est illégal?

Spoofing en elle-même n’est pas illégale, car il se peut que vous deviez simuler votre adresse IP pour masquer vos activités Internet et profiter ainsi de la confidentialité en ligne. Cependant, si quelqu’un utilise le spoofing pour prétendre être quelqu’un d’autre pour pouvoir se livrer à des actes criminels comme le vol d’identité, alors c’est manifestement illégal.

Incidents liés au IP spoofing

La technique IP Spoofing a aidé les cybercriminels à provoquer un grand nombre d’attaques. Ces attaques incluent l’usurpation aveugle, l’usurpation non aveugle, l’attaque dite d’homme du milieu et la fameuse attaque de DDoS.

- Dans un récent sondage mené par les experts de l’Université de Californie à San Diego, il a été constaté que près d’un tiers d’Internet a fait l’objet d’attaques DDoS de mars 2015 à février 2017. Dans la recherche, les experts ont mis en évidence deux types d’attaques, les attaques directes et les attaques par réflexion.

- Plus tôt cette année, le Wall Street Journal a rapporté que le personnel de l’Organisation du Traité de l’Atlantique Nord (NATO) avait subi des tentatives de piratage sur un téléphone. Les membres des forces ont été déployés près de la frontière Russe, et ils ont prétendu que quelqu’un avait tenté d’accéder à leur iPhone, mais ont échoué en raison d’une couche de sécurité supplémentaire. Bien que l’attaque semble avoir été menée à partir de Moscou, mais l’ IP ou l’emplacement aurait pu être usurpé pour tromper les experts.

- À la fin de 2016, Incapsula (une plate-forme de distribution d’applications basée sur le cloud) a confirmé, une attaque DDoS majeure qui a été appelée plus tard LEET. L’attaque visait les IP anycast du CDN.

Le IP Spoofing aujourd’hui

Maintenant que nous avons appris ce qu’est le IP Spoofing et comment il a jusqu’à présent contribué à un certain nombre d’attaques majeures, jetons un coup d’œil à sa situation actuelle.

Le projet Spoofer, géré par le CAIDA et financé par la Direction de la science et de la technologie du Department of Homeland Security des États-Unis, Il nous donne un aperçu détaillé sur la situation actuelle de l’IP Spoofing partout dans le monde.

Le projet vise à comprendre dont les différentes façons dont IP Spoofing permet aux cybercriminels d’exploiter Internet.

Dans l’image suivante, vous pouvez voir les différents emplacements à partir desquels les participants ont effectué le test.

L’image suivante montre les régions du monde les plus vulnérables aux attaques causées par les IP Spoofing.

Un autre graphique qui montre combien de IP ont été testés pendant une certaine période étaient spoofables.

Comment fonctionne le IP Spoofing?

Le protocole Internet ou IP est utilisé pour envoyer des données via un réseau ou Internet. Comme les données sont transmises sur Internet sous forme de paquets, les paquets IP sont livrés avec un en-tête qui contient des informations différentes.

L’adresse IP source indique au point de terminaison d’où proviennent les données. Ainsi, lorsqu’une attaque IP Spoofing se produit, l’adresse IP source est masquée avec une fausse adresse IP.

Comment prévenir le IP Spoofing?

Les attaques par IP Spoofing peuvent être sournoises et difficiles à détecter pour un internaute moyen. Mais il existe certaines mesures que les utilisateurs peuvent prendre pour éviter les attaques par spoofing d’identité.

- Si vous ne voulez pas vous salir les mains, il est préférable d’utiliser un fournisseur de services Internet fiable. Un bon FAI utilise une infrastructure de pointe pour non seulement fournir une bonne connexion Internet, mais aussi atténuer ou prévenir toute attaque Internet.

- Deuxièmement, vous pouvez configurer le filtrage des paquets sur votre routeur pour empêcher les paquets IP malveillants ou falsifiés de passer par votre réseau. Grâce au filtrage d’entrée et de sortie, vous pouvez filtrer tout le trafic entrant ou sortant sur votre routeur. Accédez à la page d’aide du site Web officiel de votre routeur pour savoir comment définir le filtrage des paquets.

- Vous pouvez également utiliser des protocoles de chiffrement Web tels que TLS (Transport Layer Security) ou HTTPS pour chiffrer les paquets. Par conséquent, un attaquant pourrait être en mesure d’accéder au réseau, mais il ne pourra pas modifier ou changer les paquets en raison du cryptage.

- Si vous avez le moindre indice d’un spoofer sur votre réseau, vous pouvez utiliser des outils de détection de spoofing pour détecter toute attaque avant qu’elle ne compromette vos informations privées.

Comment PureVPN peut vous aider à vous protéger contre les attaques par IP spoofing

Le IP spoofing nécessite que l’attaquant soit sur le même réseau que vous. Plus important encore, l’attaque a besoin de conditions idéales pour être exécutée. Par exemple, les paquets doivent être cryptés afin d’exécuter une attaque d’IP Spoofing.

PureVPN est le meilleur moyen d’éviter cela grâce à son cryptage haut de gamme.

Lorsque vous vous connectez à un VPN, vos données sont transmises au FAI via un tunnel crypté. Tout ce qui traverse le tunnel est protégé par un cryptage 256 bits.

Questions fréquemment posées sur le IP Spoofing

Voici les réponses aux questions les plus fréquemment posées sur IP Spoofing:

Qu’est-ce qu’une attaque IP Spoof?

Initialement, une attaque IP spoofing est quand un pirate en dehors du réseau tente d’emprunter l’identité d’un périphérique à partir du réseau de confiance en modifiant les en-têtes des paquets.

À quoi sert le IP Spoofing?

Le IP Spoofing est une méthode couramment utilisée par les pirates et les espions afin d’obtenir un accès non autorisé à des informations sensibles ou d’exécuter des cyber-attaques majeures telles que les attaques DDoS.

Comment détecteriez-vous l’IP Spoofing?

Le filtrage Bogon, le filtrage d’entrée, le filtrage de sortie et le filtrage de paquets sont quelques moyens efficaces de détecter les paquets IP usurpés et de les supprimer par la suite avec un minimum de dommages collatéraux.

Qu’est-ce qu’un bon exemple d’IP Spoofing?

Un attaquant à déni de service distribué utilise souvent le IP Spoofing pour submerger les périphériques et les réseaux avec des paquets mal formés provenant d’une source légitime.

Quels sont les outils d’IP Spoofing?

IP Spoofing constitue aujourd’hui une menace majeure pour les particuliers et les entreprises en raison de la disponibilité généralisée d’outils d’usurpation automatisés comme AntiDetect et FraudFox.

Qu’est-ce que l’anti-Spoofing?

Pour le dire simplement, l’anti-spoofing est une méthode utilisée pour détecter et rejeter les paquets qui ont une adresse source spoofée.

Mots de la fin

Maintenant que vous savez ce qu’est l’ IP spoofing, pourquoi c’est une préoccupation sérieuse et ce que devez faire pour rester protégé, il serait sage de commencer à mettre en œuvre ce que vous avez appris pour éviter d’être victime des différentes attaques provenant d’IP Spoofing.

Avez-vous déjà été victime d’une attaque par IP spoofing? Ou, avez-vous une mesure préventive éprouvée en tête? N’hésitez pas à partager vos pensées dans la section commentaires ci-dessous.