Le VPN IPSec

IPSec est un ensemble de protocoles mis au point pour crypter et rendre les communications sécurisées et privées sur les réseaux IP (Internet Protocol). Avec des algorithmes cryptographiques aux deux point d’extrémité de la communication, ce protocole est des plus fiables.

Qu’est-ce que IPsec?

Internet Protocol Security, alias IPSec, est considéré comme un cadre de standards ouverts. Il a été développé par l’Internet Engineering Task Force (IETF) et offre une sécurité cryptographique au trafic réseau. Il permet également l’authentification de l’origine des données, la confidentialité, l’intégrité et l’anti-relecture.

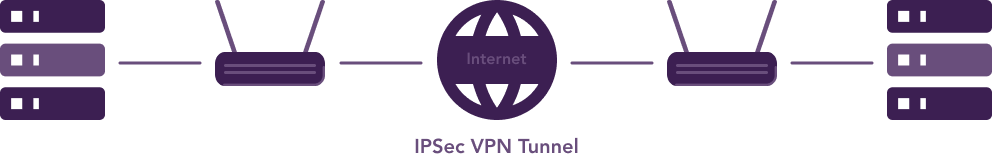

Offrant un support pour IPv4 et IPv6, IPSec est déployé lorsqu’il s’agit de la mise en œuvre d’un VPN. Les termes VPN IPSec ou VPN sur IPSec font référence au processus de création de connexions via le protocole IPSec. Il s’agit d’une méthode courante pour créer un lien crypté virtuel sur un internet non-sécurisé.

Contrairement à son homologue (SSL), IPSec est relativement compliqué à configurer car il nécessite un logiciel client tiers et ne peut pas être implémenté via le navigateur Web. En outre, il est couramment établir un lien d’accès à distance entre divers ordinateurs dans plusieurs endroits.

Caractéristiques du VPN IPSec

Protection anti-rejeu

IPSec offre une protection contre les attaques par rejeu. S’il détecte un numéro de séquence du paquet répété, la transmission est abandonnée.

Authentification des données

Le code d’authentification d’une empreinte cryptographique de message avec clé (HMAC).

Secret de transmission

PFS dans un service VPN IPSec améliore la sécurité de votre connexion VPN en veillant à ce qu’une seule clé de connection soit attribuée à chaque négociation

Transparence

IPSec fonctionne sous la couche de transport, il est donc transparent pour les utilisateurs et les applications. Vous n’avez pas besoin d’apporter de modifications au logiciel lors de sa mise en œuvre sur votre routeur ou pare-feu.

Recomposition dynamique

La recomposition, à intervalles fixes, permet de dire adieu à la reconfiguration manuelle des clés secrètes. Et, vous pouvez rester protégé contre des attaques d’interception et d’usurpation d’identité.

Confidentialité

Les paquets sont cryptés par l’expéditeur avant la transmission. En conséquence, les données sensibles n’atteindront que leur destinataire prévu.

Comparaison IPSec vs SSL

IPSec (IKEv2 et L2TP) vs SSL (OpenVPN et SSTP)

Ce qui suit est une comparaison approfondie entre SSL et IPSec afin que vous puissiez choisir le meilleur pour vos besoins.

IPSec

- Fonctionne via un logiciel client, il peut donc prendre un peu plus de temps pour négocier des connexions.

- Prend en charge la protection anti-rejeu, l’authentification au niveau du réseau ainsi que l’intégrité et la confidentialité des données.

- Le processus d’implémentation et de configuration est généralement long.

- Relativement facile à bloquer par les pare-feu.

- Large accès au réseau ou aux applications internes, ce qui peut entraîner des problèmes de sécurité.

- Internet Key Exchange (IKE)

- Comme il offre un accès à distance à l’ensemble du réseau, la surface d’attaque est large.

- Idéal comme VPN de site à site.

SSL

- Fonctionne via des navigateurs Web, ce qui le rend légèrement plus rapide lorsqu’il s’agit de négocier une connexion.

- Utilise SSL ou TLS pour le chiffrement ainsi que les clés publiques, les clés privées et les certificats numériques pour l’authentification.

- Fonctionne avec pratiquement n’importe quel navigateur Web moderne.

- Convient pour contourner les pare-feu car il utilise le port 443 – le port par défaut pour le trafic HTTPS sécurisé.

- Contrôle d’accès plus spécifique, mais nécessite plus de gestion.

- Algorithmes d’échange de clés comme Elliptic Curve Cryptography (ECC) et RSA.

- Surface d’attaque limitée car elle permet un accès à distance à des applications et des systèmes spécifiques.

- Préféré pour l’accès à distance spécifique.

Avantages et inconvénients du Protocole VPN IPSec

Avantages

- Compatibilité native pour tous les principaux appareils.

- Il offre la meilleure sécurité car il utilise une variété d’algorithmes de cryptage tels que 3DES, AES et AES-256.

- Il est stable, en particulier lors du changement de réseau ou de la reconnexion après une connexion interrompue.

- Opère au niveau réseau – pas besoin de vous soucier de la dépendance des applications!

Désavantages

- Vous pouvez le bloquer à l’aide d’un pare-feu restrictif.

- Ce n’est pas le protocole le plus rapide. Le L2TP / IPSec encapsule les données deux fois, ce qui ralentit la connexion.

- Nécessite une bande passante et un temps de traitement importants.

Questions fréquemment posées

Comment fonctionne le protocole IPSec?

Le VPN IPSec utilise le tunneling pour établir une connexion privée pour le trafic réseau. Contrairement à d’autres protocoles qui fonctionnent au niveau de la couche application, il fonctionne au niveau de la couche réseau. Il permet au protocole de crypter le paquet entier.

Une variété d’algorithmes de cryptage sont en jeu à cet effet. Mais, nous pouvons lier à deux mécanismes principaux que nous avons décrits ci-dessous! IPSec utilise Advanced Encryption Standard avec d’autres technologies pour la sécurité des données.

Quels sont les deux protocoles définis par IPSec?

IPSec s’appuie sur les protocoles de base suivants pour encoder vos informations:

IPSec Authentication Header (AH)Le protocole garantit une signature numérique sur chaque paquet pour protéger vos données et votre réseau. Cela signifie que le contenu ne peut pas être modifié sans être découvert. Il permet également au destinataire de vérifier que les paquets reçus ont bien été envoyés par l’expéditeur ou non. Le Protocole AH vous protège également contre les attaques par rejeu.

Protocole ESP (Encapsulating)AH empêche un paquet d’être falsifié et ESP gère le cryptage des les paquets. La charge utile d’un paquet est chiffrée via un en-tête ESP, une remorque ESP et un bloc d’authentification ESP.

Ces deux protocoles fonctionnent ensemble pour assurer l’authentification, la sécurité et la confidentialité.

Comment utiliser un VPN IPSec?

Pour les appareils Android et Windows, IPSec peut être utilisé avec les protocoles L2TP et IKEv2. En ce qui concerne les appareils iOS et Mac, vous ne pouvez choisir que IPSec seulement.

Quels ports IPSec utilise-t-il?

Plus souvent qu’autrement, les ports VPN IPSec sont généralement ouverts dans le pare-feu. Si ce n’est pas le cas, vous pouvez le faire fonctionner en ouvrant le port UDP 500. Il permet au trafic ISAKEP d’être transféré via votre pare-feu. Il autorise aussi au protocole IP IDs 50 de permettre le trafic ESP et au 51 le trafic AH. Le trafic est envoyé par des filtres pare-feu entrants et sortants.

PureVPN prend-il en charge IPSec sur IPv6?

Bien qu’il soit possible de configurer IPSec sur IPv6, PureVPN ne prend pas en charge IPSec sur IPv6.